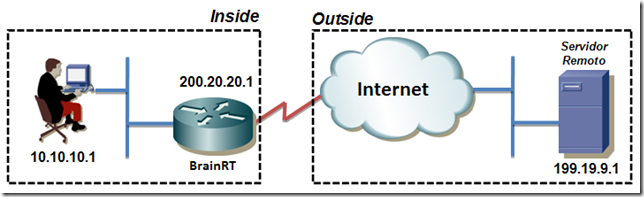

No segundo post sobre NAT, será mostrada a configuração do NAT estático, onde o usuário por trás de BrainRT, irá acessar o servidor remoto 199.19.9.1. Neste exemplo, o host interno 10.10.10.1 será representado globalmente pelo IP 200.20.20.3. Este tipo de NAT é muito útil quando um host necessita ser acessado de fora da organização. Esta configuração gera uma entrada permanente na tabela NAT, que associa o IP interno 10.10.10.1 ao IP global 200.20.20.3.

Configuração:

Abaixo, está a configuração de BrainRT:

!– Estabelecendo a tradução estática do IP inside local 10.10.10.1 ao inside global 200.20.20.3

ip nat inside source static 10.10.10.1 200.20.20.3

!– Configurando a interface ‘inside’

interface FastEthernet0/0

ip address 10.10.10.254 255.255.255.0

!—Apontando a LAN da organização, na qual encontram-se os IP’s que devem ser traduzidos

ip nat inside

!– Configurando a interface ‘outside’

interface FastEthernet0/1

ip address 200.20.20.1 255.255.255.248

!—Apontando a rede outside, na qual o os endereços traduzidos devem ser enviados

ip nat outside

Agora vamos aos testes!

1º) Vejamos a tabela NAT em BrainRT após a configuração; observe a associação estática entre os IP’s ‘inside local’ e ‘inside global’:

BrainRT#show ip nat translations

Pro Inside global Inside local Outside local Outside global

— 200.20.20.3 10.10.10.1 — —

BrainRT#

2º) Agora, após um ping ao servidor remoto:

BrainRT#show ip nat translations

Pro Inside global Inside local Outside local Outside global

icmp 200.20.20.3:512 10.10.10.1:512 199.19.9.1:512 199.19.9.1:512

— 200.20.20.3 10.10.10.1 — —

BrainRT#

3º) Adicionalmente, vejamos após o acesso telnet ao servidor:

BrainRT#show ip nat translations

Pro Inside global Inside local Outside local Outside global

tcp 200.20.20.3:1624 10.10.10.1:1624 199.19.9.1:23 199.19.9.1:23

— 200.20.20.3 10.10.10.1 — —

BrainRT#

4º) Agora, com acesso SSh:

BrainRT#show ip nat translations

Pro Inside global Inside local Outside local Outside global

tcp 200.20.20.3:1624 10.10.10.1:1624 199.19.9.1:23 199.19.9.1:23

tcp 200.20.20.3:1626 10.10.10.1:1626 199.19.9.1:22 199.19.9.1:22

tcp 200.20.20.3:1627 10.10.10.1:1627 199.19.9.1:22 199.19.9.1:22

tcp 200.20.20.3:1628 10.10.10.1:1628 199.19.9.1:22 199.19.9.1:22

— 200.20.20.3 10.10.10.1 — —

BrainRT#

Como podemos observar neste exemplo, um IP interno foi associado estaticamente a um IP dentro de um range válido, na mesma subrede da interface outside de BrainRT.

Dúvidas, verifique o primeiro post sobre NAT. Logo mais a parte 3! =D

Espero que tenha ajudado. Até breve!